Trinity es el ransomware que, supuestamente, ha secuestrado datos de españoles

Así actúa Trinity, el programa que podría tener secuestrados datos fiscales de miles de españoles

Se trata de un nuevo actor en la escena del cibercrimen que pide un rescate de 38 millones de dólares a Hacienda antes del 31 de diciembre

El ransomware Trinity es una amenaza que apareció en mayo de 2024, dirigida especialmente al sector sanitario y otras infraestructuras críticas. Este malware sigue el modelo de doble extorsión, que combina el cifrado de archivos con el robo previo de datos para presionar a sus víctimas a pagar rescates elevados en criptomonedas.

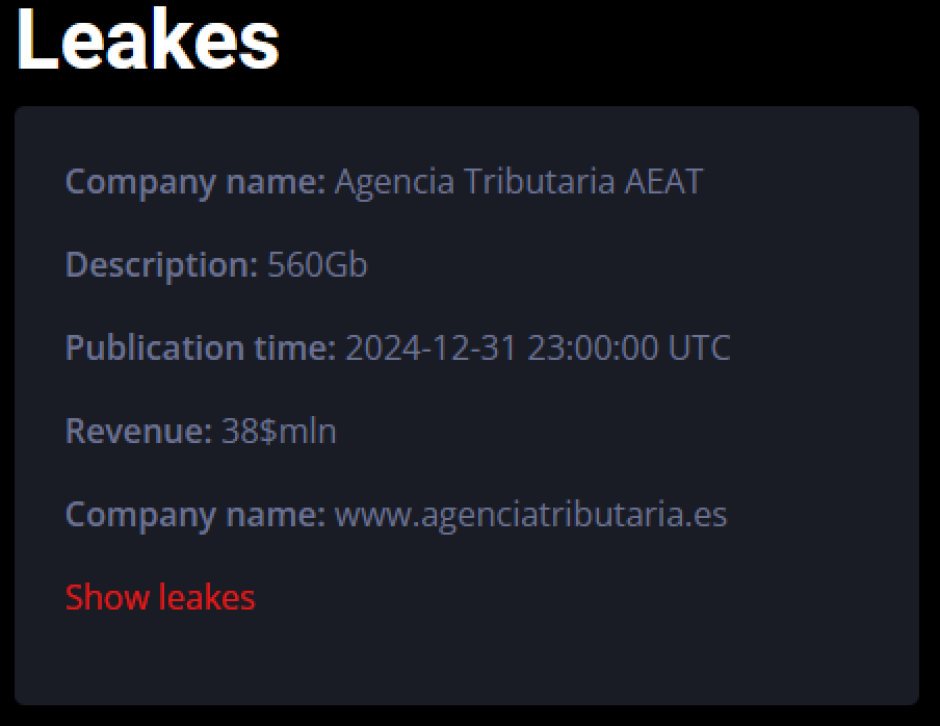

Su última víctima ha sido, supuestamente, la Agencia Tributaria española. La compañía de ciberseguridad Hackmanac ha alertado sobre un supuesto ataque de ransomware contra AEAT, atribuido a Trinity. Según la publicación realizada en X, los ciberdelincuentes exigen 38 millones de dólares a cambio de liberar 560 GB de datos presuntamente sustraídos. La amenaza establece como fecha límite el 31 de diciembre para evitar la divulgación de la información.

Modus Operandi

Trinity utiliza el algoritmo 'ChaCha20' para cifrar archivos, añadiendo la extensión 'trinitylock'. Antes del cifrado, los atacantes liberan datos sensibles para usarlos como herramienta de chantaje.

Los ataques suelen comenzar con técnicas de ingeniería social, como correos de phishing, y también explotan vulnerabilidades en software desactualizado y accesos remotos inseguros.

Los ataques suelen comenzar con técnicas de ingeniería social, como correos de phishing

El grupo detrás de Trinity gestiona sitios en la red Tor donde publican datos robados y ofrecen asistencia a las víctimas para pagar rescates. Un movimiento que muestra la absoluta profesionalización del cibercrimen.

Trinity es parecido a otros ransomware como 2023Lock y Venus, lo que indica a los expertos una posible evolución o reutilización de código entre estas familias de malware.

Sector sanitario

El sector sanitario ha sido uno de los principales objetivos, con ataques reportados en Estados Unidos y Reino Unido. Esto ha llevado a desvíos de pacientes y a la interrupción de servicios médicos esenciales.

Las autoridades recomiendan medidas como hacer copias de seguridad robustas, una de ellas podría ser utilizar el modelo 3-2-1 para proteger datos críticos. Esto consiste en que se deben tener al menos tres copias de los datos; dos de las copias de seguridad deben estar almacenadas en diferentes tipos de medios, y al menos una copia de seguridad debe estar almacenada fuera del sitio o en la nube

Imagen del supuesto hackeo a Hacienda

Además, es conveniente utilizar la autenticación multifactor (MFA), especialmente para accesos remotos como el RDP.

En España, la AEAT desmintió el ataque el pasado domingo. A través de un comunicado, aseguró que todos sus servicios funcionan con normalidad y que no se han detectado indicios de equipos comprometidos ni fugas de información. «La situación está bajo vigilancia constante», informaron fuentes oficiales.

Cómo protegerse

- Revisar los movimientos bancarios diariamente.

- Cambiar las contraseñas en portales relacionados con la AEAT y en las aplicaciones como Cl@ve.

Los expertos en ciberdelincuencia avisan de que, de ser cierto este secuestro de datos a Hacienda, no hay solución para evitar la filtración tras el 31 de diciembre si no se paga el rescate. Los hackers exigirían las criptomonedas tras ponerse en contacto con la AEAT por correo electrónico y emplazarles a una conversación en la deep web.